描述

该靶场来源于互联网,免费收集,免费推广,平台上任何靶场都为免费下载。如需下架请联系VulnStack团队。

挑战内容-Linux2

前景需要:看监控的时候发现webshell告警,领导让你上机检查你可以救救安服仔吗!!

1,提交攻击者IP

2,提交攻击者修改的管理员密码(明文)

3,提交第一次Webshell的连接URL(http://xxx.xxx.xxx.xx/abcdefg?abcdefg只需要提交abcdefg?abcdefg)

3,提交Webshell连接密码

4,提交数据包的flag1

5,提交攻击者使用的后续上传的木马文件名称

6,提交攻击者隐藏的flag2

7,提交攻击者隐藏的flag3

关于靶机启动

关于靶机启动解压后双击ovf导入虚拟机打开即可。

相关账户密码

root/Inch@957821.

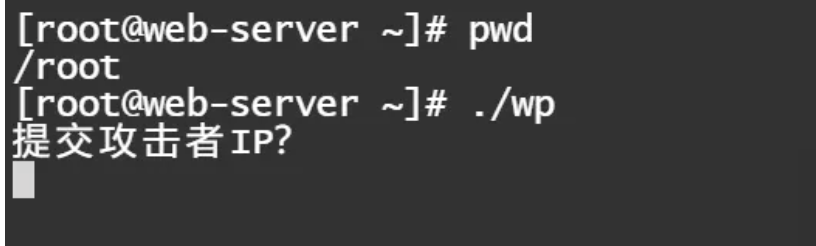

关于解题

root下,运行"./wp"即可

附:靶场为知防善攻实验室搭建如想查看更多靶场可移步至知防善攻实验室公众号!

文件